Kontrola dostępu NFC

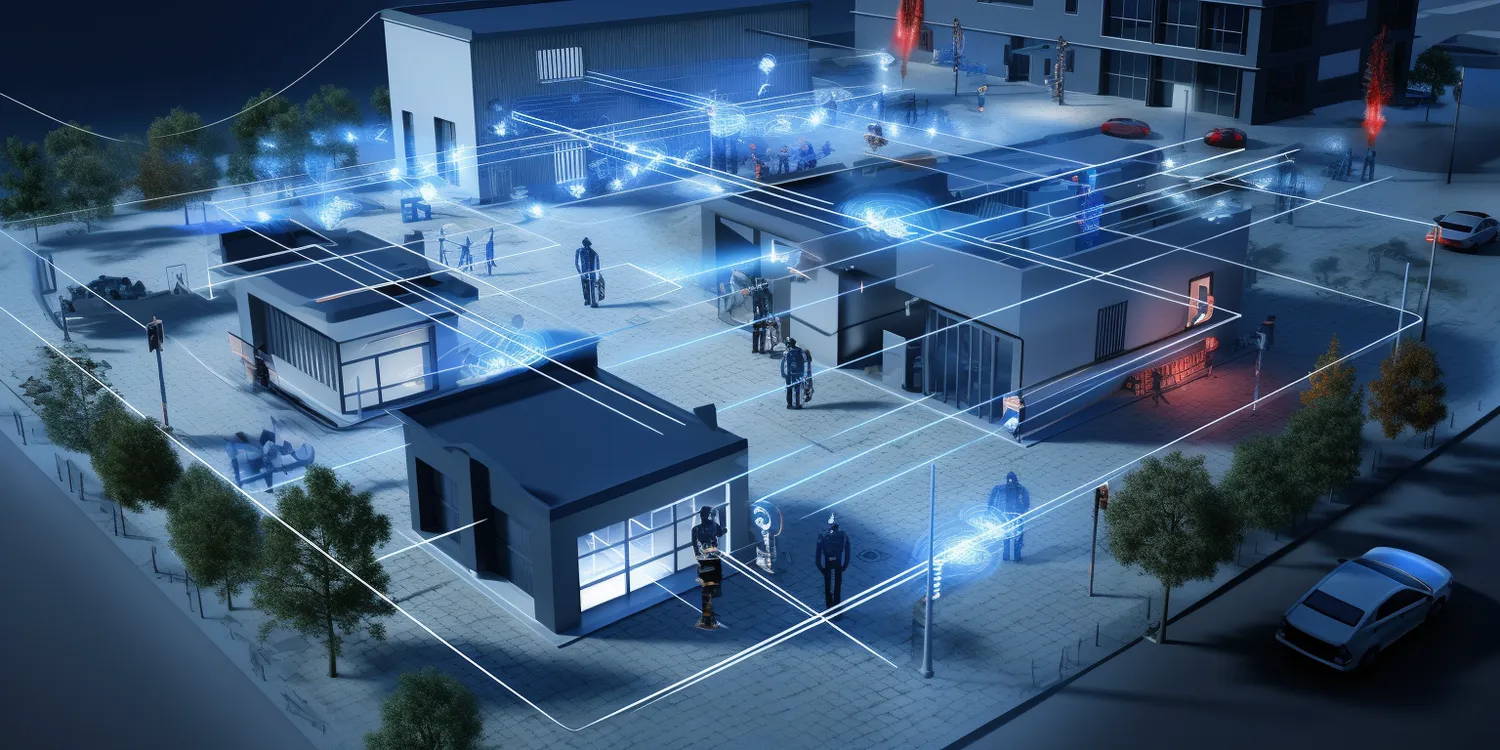

Kontrola dostępu NFC, czyli Near Field Communication, to technologia umożliwiająca bezprzewodową wymianę danych na krótkich odległościach. W praktyce oznacza to, że urządzenia wyposażone w tę funkcję mogą komunikować się ze sobą, gdy są blisko siebie, zazwyczaj w odległości kilku centymetrów. Technologia ta znalazła szerokie zastosowanie w systemach zabezpieczeń, gdzie umożliwia autoryzację dostępu do różnych pomieszczeń czy obiektów. W przypadku kontroli dostępu NFC użytkownik może korzystać z kart zbliżeniowych, smartfonów lub innych urządzeń mobilnych jako kluczy do otwierania drzwi. Proces ten jest szybki i wygodny, ponieważ wystarczy przyłożyć urządzenie do czytnika, aby uzyskać dostęp. Dzięki temu rozwiązaniu można zminimalizować ryzyko zgubienia kluczy czy nieautoryzowanego dostępu do chronionych miejsc.

Jakie są zalety systemów kontroli dostępu NFC

Systemy kontroli dostępu NFC oferują wiele korzyści, które przyciągają zarówno przedsiębiorców, jak i użytkowników indywidualnych. Przede wszystkim ich główną zaletą jest łatwość obsługi. Użytkownicy nie muszą nosić ze sobą tradycyjnych kluczy, co znacznie ułatwia codzienne życie. Wystarczy mieć przy sobie smartfon lub kartę zbliżeniową, aby uzyskać dostęp do zamkniętych pomieszczeń. Kolejnym atutem jest wysoki poziom bezpieczeństwa. Technologia NFC wykorzystuje szyfrowanie danych oraz unikalne identyfikatory, co sprawia, że trudniej jest je skopiować lub sfałszować. Dodatkowo systemy te często pozwalają na łatwe zarządzanie uprawnieniami dostępu, co jest szczególnie istotne w większych organizacjach. Możliwość szybkiej aktualizacji uprawnień oraz monitorowania historii dostępu zwiększa kontrolę nad bezpieczeństwem obiektu.

Jakie urządzenia można wykorzystać w kontroli dostępu NFC

W kontekście kontroli dostępu NFC można wykorzystać różnorodne urządzenia, które wspierają tę technologię. Najpopularniejsze z nich to smartfony, które dzięki wbudowanym modułom NFC mogą pełnić rolę elektronicznych kluczy. Użytkownicy mogą korzystać z aplikacji mobilnych do zarządzania dostępem oraz generowania tymczasowych kodów dostępu dla gości czy pracowników. Innym rozwiązaniem są karty zbliżeniowe, które są powszechnie stosowane w biurach i hotelach. Te niewielkie urządzenia są łatwe w użyciu i można je szybko programować według potrzeb danej organizacji. Dodatkowo na rynku dostępne są różne modele czytników NFC, które można zamontować przy drzwiach wejściowych lub bramach wjazdowych. Niektóre z nich oferują dodatkowe funkcje, takie jak rejestracja czasu pracy czy integracja z systemami alarmowymi.

Jak wdrożyć system kontroli dostępu NFC w firmie

Aby skutecznie wdrożyć system kontroli dostępu NFC w firmie, należy przeprowadzić kilka kluczowych kroków. Pierwszym z nich jest analiza potrzeb organizacji oraz określenie obszarów wymagających zabezpieczenia. Ważne jest także ustalenie liczby użytkowników oraz ich uprawnień dostępu do poszczególnych pomieszczeń czy stref. Następnie warto wybrać odpowiednie urządzenia i oprogramowanie wspierające technologię NFC. Na rynku dostępne są różnorodne rozwiązania od różnych producentów, dlatego warto porównać ich funkcje oraz ceny przed podjęciem decyzji. Kolejnym krokiem jest instalacja czytników oraz konfiguracja systemu zgodnie z wcześniej ustalonymi wymaganiami. Po zakończeniu instalacji należy przeprowadzić szkolenie dla pracowników dotyczące obsługi nowego systemu oraz zasad bezpieczeństwa związanych z jego użytkowaniem.

Jakie są najczęstsze problemy z systemami kontroli dostępu NFC

Systemy kontroli dostępu NFC, mimo swoich licznych zalet, mogą napotykać różne problemy, które warto znać przed ich wdrożeniem. Jednym z najczęstszych problemów jest niewłaściwe działanie czytników NFC, które może być spowodowane zakłóceniami elektromagnetycznymi lub uszkodzeniami sprzętu. W takich przypadkach użytkownicy mogą mieć trudności z uzyskaniem dostępu, co prowadzi do frustracji i opóźnień w codziennych operacjach. Innym istotnym zagadnieniem jest kwestia bezpieczeństwa danych. Mimo że technologia NFC jest uważana za bezpieczną, istnieje ryzyko ataków typu „man-in-the-middle”, gdzie hakerzy mogą próbować przechwycić dane przesyłane między urządzeniami. Dlatego ważne jest, aby stosować dodatkowe zabezpieczenia, takie jak szyfrowanie oraz regularne aktualizacje oprogramowania. Ponadto, użytkownicy mogą napotykać trudności związane z zarządzaniem uprawnieniami dostępu, zwłaszcza w większych organizacjach, gdzie zmiany w strukturze zatrudnienia są częste.

Jakie są różnice między kontrolą dostępu NFC a innymi technologiami

Kontrola dostępu NFC różni się od innych technologii zabezpieczeń, takich jak RFID czy Bluetooth, pod względem sposobu działania oraz zastosowań. Technologia RFID (Radio Frequency Identification) również umożliwia bezprzewodową wymianę danych, jednak jej zasięg jest znacznie większy niż w przypadku NFC. Oznacza to, że urządzenia RFID mogą komunikować się na odległość kilku metrów, co może być zarówno zaletą, jak i wadą w kontekście bezpieczeństwa. Z kolei Bluetooth działa na zasadzie parowania urządzeń i ma większy zasięg niż NFC, ale wymaga bardziej skomplikowanego procesu łączenia. W przeciwieństwie do tego, NFC pozwala na szybkie i proste połączenie poprzez przyłożenie urządzeń do siebie. Dodatkowo kontrola dostępu NFC charakteryzuje się wyższym poziomem bezpieczeństwa dzięki szyfrowaniu danych oraz unikalnym identyfikatorom.

Jakie są przyszłe trendy w technologii kontroli dostępu NFC

Technologia kontroli dostępu NFC rozwija się dynamicznie i w przyszłości możemy spodziewać się wielu innowacji oraz trendów wpływających na jej funkcjonalność i zastosowanie. Jednym z kluczowych kierunków rozwoju jest integracja z systemami IoT (Internet of Things), co pozwoli na jeszcze lepsze zarządzanie dostępem oraz monitorowanie obiektów w czasie rzeczywistym. Dzięki połączeniu z inteligentnymi urządzeniami możliwe będzie automatyczne dostosowywanie uprawnień dostępu w zależności od sytuacji czy lokalizacji użytkownika. Kolejnym trendem jest wzrost znaczenia biometrii w systemach kontroli dostępu. W przyszłości możemy zobaczyć coraz więcej rozwiązań łączących technologię NFC z biometrycznymi metodami identyfikacji, takimi jak odcisk palca czy rozpoznawanie twarzy. Tego rodzaju połączenie zwiększy poziom bezpieczeństwa oraz wygodę użytkowników.

Jakie są koszty związane z wdrożeniem systemu kontroli dostępu NFC

Koszty związane z wdrożeniem systemu kontroli dostępu NFC mogą się znacznie różnić w zależności od wielu czynników. Przede wszystkim należy uwzględnić wydatki na zakup sprzętu, takiego jak czytniki NFC oraz karty lub inne urządzenia mobilne dla użytkowników. Ceny czytników mogą sięgać od kilkudziesięciu do kilku tysięcy złotych za sztukę, w zależności od ich funkcji i producenta. Kolejnym istotnym elementem kosztowym są wydatki na oprogramowanie do zarządzania dostępem oraz jego konfigurację. Wiele firm oferuje różnorodne pakiety oprogramowania, które mogą być dostosowane do specyficznych potrzeb organizacji. Dodatkowo warto uwzględnić koszty instalacji systemu oraz ewentualnych szkoleń dla pracowników dotyczących obsługi nowych technologii. Koszty te mogą być jednorazowe lub cykliczne, jeśli firma zdecyduje się na serwisowanie lub aktualizację systemu w przyszłości.

Jakie są najlepsze praktyki przy korzystaniu z systemów kontroli dostępu NFC

Aby maksymalnie wykorzystać potencjał systemów kontroli dostępu NFC oraz zapewnić ich efektywność i bezpieczeństwo, warto stosować kilka najlepszych praktyk. Po pierwsze niezwykle istotne jest regularne aktualizowanie oprogramowania oraz firmware’u urządzeń wykorzystywanych w systemie. Dzięki temu można uniknąć luk bezpieczeństwa oraz zapewnić optymalną wydajność sprzętu. Po drugie warto prowadzić dokładną dokumentację dotyczącą uprawnień dostępu dla każdego użytkownika oraz regularnie ją aktualizować w przypadku zmian kadrowych lub reorganizacji firmy. Kolejną praktyką jest edukacja pracowników na temat zasad bezpieczeństwa związanych z korzystaniem z technologii NFC oraz odpowiedzialnego zarządzania swoimi urządzeniami mobilnymi czy kartami zbliżeniowymi. Ważne jest także monitorowanie historii dostępu oraz analizowanie danych dotyczących użycia systemu w celu identyfikacji potencjalnych zagrożeń lub nieprawidłowości.

Jakie są różnice w zastosowaniach kontroli dostępu NFC w różnych branżach

Kontrola dostępu NFC znajduje zastosowanie w wielu branżach, jednak jej implementacja i funkcjonalność mogą się różnić w zależności od specyfiki danej dziedziny. W sektorze biurowym technologia ta jest często wykorzystywana do zarządzania dostępem do pomieszczeń, co pozwala na łatwe przydzielanie uprawnień pracownikom oraz monitorowanie ich obecności. W hotelarstwie systemy NFC umożliwiają gościom korzystanie z kart zbliżeniowych jako kluczy do pokoi, co zwiększa wygodę i bezpieczeństwo. W przypadku obiektów użyteczności publicznej, takich jak muzea czy galerie sztuki, kontrola dostępu NFC może być stosowana do zarządzania biletami oraz zapewnienia dostępu do stref VIP. W branży zdrowia technologia ta może wspierać procesy związane z dostępem do wrażliwych danych pacjentów oraz zabezpieczeniem obszarów szpitalnych.

Jakie są wyzwania związane z przyszłością technologii kontroli dostępu NFC

Przyszłość technologii kontroli dostępu NFC niesie ze sobą wiele wyzwań, które mogą wpłynąć na jej rozwój i adaptację w różnych sektorach. Jednym z głównych problemów jest konieczność zapewnienia wysokiego poziomu bezpieczeństwa danych przesyłanych między urządzeniami. W miarę jak technologia staje się coraz bardziej popularna, rośnie także zainteresowanie cyberprzestępców, którzy mogą próbować wykorzystać luki w zabezpieczeniach. Dlatego niezbędne jest ciągłe doskonalenie metod szyfrowania oraz wprowadzanie nowych rozwiązań zabezpieczających. Kolejnym wyzwaniem jest integracja technologii NFC z innymi systemami zabezpieczeń oraz urządzeniami IoT. W miarę jak rynek rozwija się, organizacje będą musiały znaleźć sposób na efektywne połączenie różnych technologii, aby stworzyć kompleksowe rozwiązania ochrony. Dodatkowo zmieniające się regulacje prawne dotyczące ochrony danych osobowych mogą wpłynąć na sposób przechowywania i przetwarzania informacji związanych z systemami kontroli dostępu.